Home > EASM Plattform > Erfassung & Inventur von Assets

Stärkung der Cybersicherheit dank Erfassung & Inventur von IT-Assets

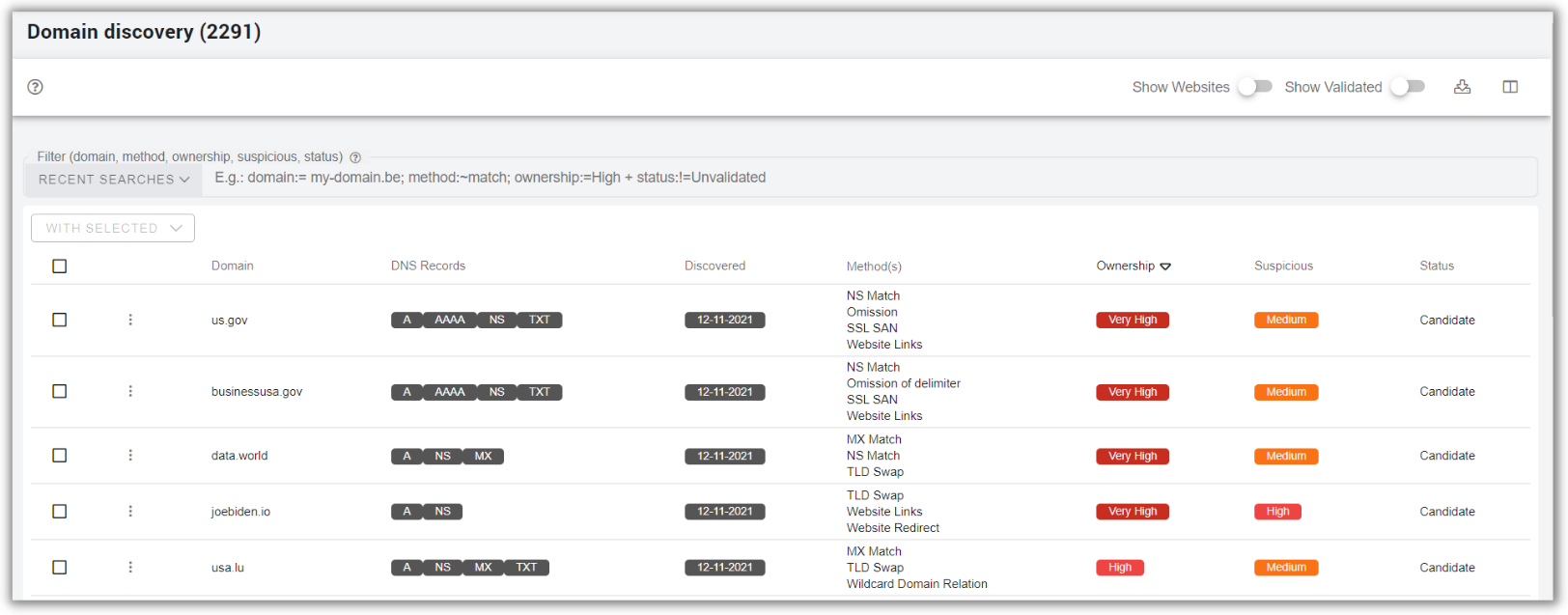

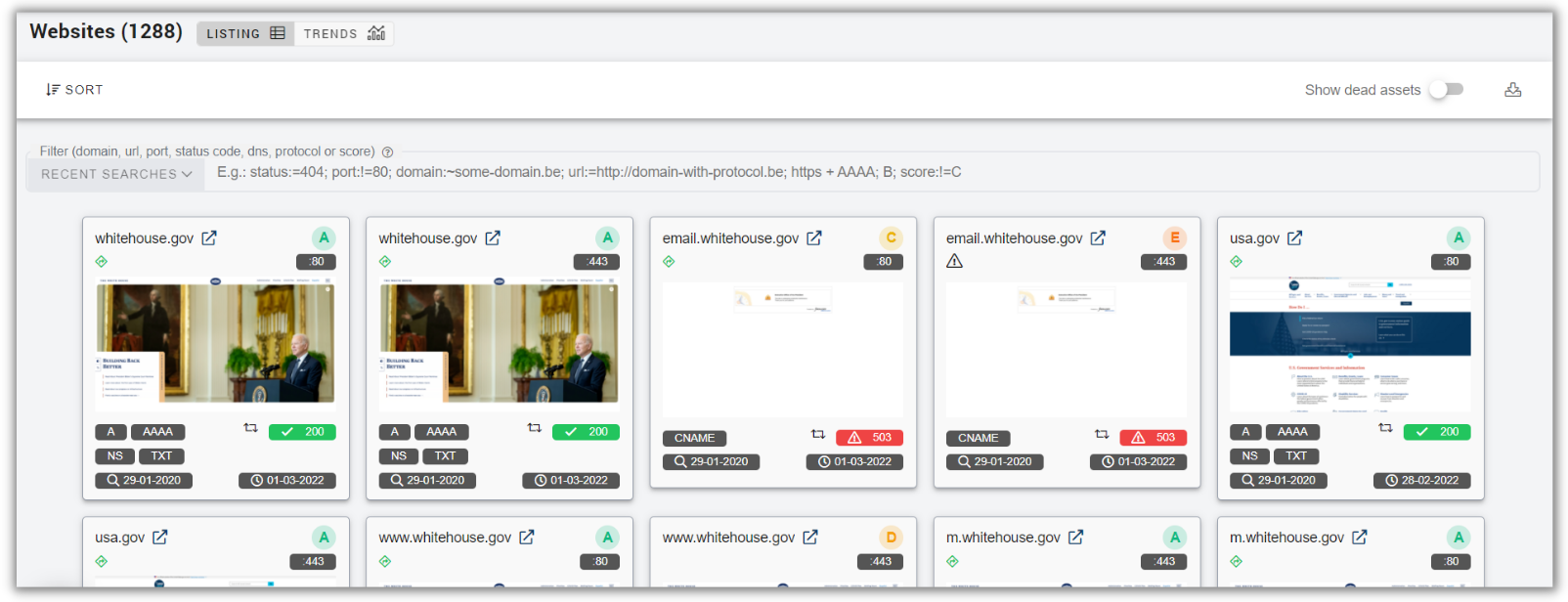

Die Sweepatic-Plattform erkennt und inventarisiert alle internetfähigen Assets, die mit Ihrem Unternehmen verbunden sind. Dazu gehören auch unbekannte und nicht verwaltete IT-Assets, die Sie einsehen können und die automatisch im zentralen Inventar der internetfähigen Assets auf dem neuesten Stand gehalten werden.

Was Sie kennen, können Sie schützen!

In der Plattform selbst bietet das Dashboard einen Echtzeit-Status der Angriffsfläche, einschließlich visueller Darstellungen und Trends.

Darüber hinaus werden Benachrichtigungen verschickt, wenn neue Assets entdeckt werden oder sich die Angriffsfläche ändert. Dies führt zu priorisierten Beobachtungen, die Sie (dringend) in Augenschein nehmen müssen.

Mit unseren Integrationsoptionen, z.B. E-Mail, Webhook oder API, können Sie direkt in Ihrem bestehenden Tool-Stack benachrichtigt werden.

Fortgeschrittene Aufklärungsarbeit

In der ersten Phase der Cyber Kill Chain führen böswillige Akteure Untersuchungen in Unternehmen durch, um ihre Opfer auszuwählen.

Sie werden versuchen, alles über das Unternehmen zu finden, was sie finden können, einschließlich aller online exponierten Assets. Indem Sie Ihre Angriffsfläche kartieren und kennen, bevor Cyberkriminelle es tun, können Sie Cyberangriffe verhindern, indem Sie Ihre Online-Exposition reduzieren und Assets ohne geschäftliche Rechtfertigung entfernen, Fehlkonfigurationen beheben, Sicherheitsprobleme sowie -risiken beseitigen und Ihre Angriffsfläche bereinigen, um sie so schlank und agil wie möglich zu machen. Damit werden Sie weniger attraktiv für Cyber-Kriminelle.

Kontinuierliche Überwachung

Eine Bestandsaufnahme der Assets, die mit dem Internet verbunden sind, ist extrem wichtig, aber sie muss auf dem neuesten Stand bleiben.

Die Sweepatic-Plattform überwacht automatisch und kontinuierlich die entdeckte Angriffsfläche Ihres Unternehmens auf Veränderungen. Seien Sie der Erste, der erfährt, wenn sich Ihre Angriffsfläche ändert oder Probleme, Schwachstellen oder Fehlkonfigurationen auftauchen.

Ressourcen

Lesen Sie mehr in den folgenden Blogbeiträgen.

Fordern Sie Ihre Demo an

Möchten Sie erfahren, was Sweepatic für Sie tun kann?

Verbessern Sie Ihre Cyber-Ausfallsicherheit und fordern Sie eine kostenlose, personalisierte Demo an.

Wir werden Ihre aktuelle Situation abbilden und eine Liste relevanter, umsetzbarer Erkenntnisse bereitstellen.

Danach können Sie sofort damit beginnen, Maßnahmen zu ergreifen.