Home > EASM Plattform

Unsere External Attack Surface Management Plattform

Beobachtungen

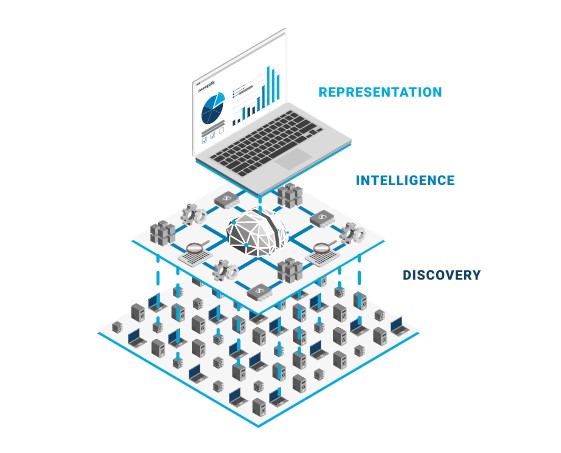

Die Intelligence Layer der Plattform strukturiert und priorisiert die Ergebnisse.

Assets

Die Plattform findet alle dem Internet verbundenen Assets in der Angriffsfläche.

Events

Die ereignisbasierte Architektur sorgt für Leistung und Skalierbarkeit.

Wie es funktioniert

Unsere Cloud-basierte Plattform erstellt rund um die Uhr einen umfassenden Datensatz über die Angriffsfläche des Unternehmensauf, der auf fortschrittlichen Techniken basiert.

Ein einzigartiges Set von automatisch und synergetisch interagierenden Modulen zur Datenerfassung, -anreicherung und durch künstliche Intelligenz gesteuerten Analyse ist in eine ereignisgesteuerte Plattformarchitektur integriert.

Diese Module existieren nebeneinander und versorgen sich gegenseitig mit Daten und Informationen, um einen möglichst vollständigen, genauen und umsetzbaren Datensatz über eine Angriffsfläche zu erhalten.

Eigenschaften

Wie können Sie sich verteidigen, wenn Gegner Ihre Angriffsfläche besser kennen?

Tief und vollständig

Nicht aufdringliche, passive Erkennung von der Infrastruktur bis zur Datenebene.

24 × 7 Automatisierte Intelligenz

Umsetzbare Erkenntnisse

Leicht zu korrigierende Ergebnisse und Erkenntnisse mit hoher Wirkung.

Einfaches Onboarding

Cloud-basiertes SaaS, das keine lokale Installation (On-Premise-Installation) erfordert.

Vorteile unserer EASM-Plattform

Schützen Sie Ihr Unternehmen proaktiv, indem Sie Ihr Team mit automatisierten Informationen zur Angriffsfläche erweitern

Bessere Einblicke

Zu wissen, was zu schützen ist, basierend auf umsetzbaren Erkenntnissen, ist der Schlüssel.

Weniger Risiko

Indem Sie Ihre Online-Präsenz reduzieren, eliminieren Sie die Möglichkeiten des Eindringens.

Mehr Zeit

Automatisierung entlastet Ihr Sicherheitsteam.

Weniger Schäden

Wir garantieren eine enorme Reduzierung der Exposition, streben jedoch eine Null an.

Erste Schritte

Vier Schritte zur Cyber-Ausfallsicherheit mit der Sweepatic Plattform.

1. An Bord

Die Sweepatic-Plattform wird in kürzester Zeit aktiviert und benötigt bei Bedarf nur Ihre primären Domänen – bei Bedarf auch null-basiert.

2. Imitieren Sie den Cyber-Angreifer

Fortgeschrittene Techniken erstellen einen umfassenden und tatsächlichen Datensatz Ihrer Angriffsfläche.

3. Erkenntnisse gewinnen

4. Maßnahmen ergreifen

Die Sweepatic Plattform strukturiert Abhilfemaßnahmen, die einfach übernommen werden können.

Sammlung von

häufig gestellten Fragen

Erstens erhalten Sie ein situatives Bewusstsein für alle Veränderungen in Ihrer Online-Angriffsfläche. Sie erfahren als Erster von jeder Schwachstelle oder jedem Problem, das böswillige Akteure zu einem Angriff verleiten könnte. Außerdem verringern Sie das Risiko eines Cyberangriffs: Durch das kontinuierliche Scannen spüren Sie anfällige Assets in Ihrem Unternehmen auf. Die Erkenntnisse werden priorisiert („Was sollte zuerst angegangen werden?“), und Ihr Cybersecurity-Team wird entlastet – das bedeutet: mehr Zeit für andere Aufgaben.

Kontaktieren Sie uns, um alle Vorteile der Sweepatic EASM-Plattform zu erfahren.

Das Onboarding ist schnell und einfach! Sie müssen keine Software oder Agenten installieren. Die Plattform ist Cloud-nativ und durch sicheres Einloggen über Ihren Internetbrowser zugänglich. Sweepatic verfolgt einen „Null-Wissens-Ansatz“, d.h. die einzigen Informationen, die die Plattform zum Start benötigt, sind entweder ein Firmenname oder eine primäre Domain.

Eine vollständige und genaue Definition des Aufgabenbereichs ist sehr wichtig. Daher ermöglicht Sweepatic seinen Kunden, ihren Geltungsbereich jederzeit zu ergänzen, neue Kandidaten für die primäre Domain vorzuschlagen, zusätzliche IP-Adressen zu importieren etc.

Wir würden uns freuen, von Ihnen zu hören. Navigieren Sie im Hauptmenü zum Unternehmen und dann zum Abschnitt Kontakt!

Fordern Sie Ihre Trial-Version an

Wir bieten Ihnen die Möglichkeit, unsere External Attack Surface Management-Plattform mit allen Funktionen und ohne Einschränkung zu testen. So können Sie sich eine objektive Meinung bilden und die Vorteile eines solchen Sicherheits-Tools als Komponente für Ihr Cyber-Security-Konzept im Live-Betrieb erleben.

Testen Sie es jetzt – unverbindlich und kostenlos!