Home > Sweepatic EASM führt Threat Intelligence ein

Sweepatic EASM-Plattform um TI-Daten erweitert

Die erste Integration seit der Übernahme durch Outpost24: Die Sweepatic External Attack Surface Management-Plattform integriert jetzt die Threat Compass-Lösung von Outpost24, die geleakte Zugangsdaten bereitstellt, die auf Ihrer externen Angriffsoberfläche gefunden wurden. Diese Funktion wird – mittels eines kostenlosen Teasers – schrittweise für alle Sweepatic-Kunden aktiviert. Natürlich wird auch eine vollständige Integration verfügbar sein.

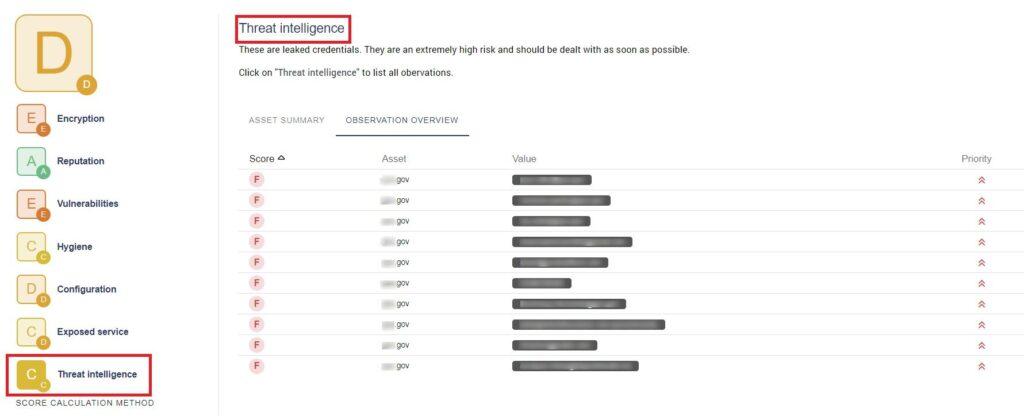

Dies bedeutet auch, dass dem Dashboard eine 7. Dimension der Cybersicherheit hinzugefügt wurde, die Threat Intelligence. Sie können dort oder im Tracker Ihre Beobachtungen zu geleakten und gestohlenen Anmeldeinformationen einsehen.

Warum ist das wichtig?

Jede Organisation mit einer Online-Präsenz verfügt über interessante Daten, die für böswillige Akteure sehr wertvoll sind. Wenn Finanzdaten, personenbezogene Daten (PII), sensible und vertrauliche Unternehmensdaten, gewerbliche Schutzrechte usw. in die falschen Hände geraten, kann dies enorme Folgen für das Unternehmen haben – von geschäftlichen Auswirkungen über Rufschädigung bis hin zu Geldbußen und Strafen für die Nichteinhaltung von Vorschriften.

Daher ist es von entscheidender Bedeutung, vor dieser Bedrohung auf der Hut zu sein und gezielte, praktikable Threat Intelligence-Daten kontinuierlich zu überwachen und weiterzuverfolgen. Die Automatisierung dieser Cybersicherheitsressource spart Zeit und verschafft Ihrem Unternehmen einen proaktiven Vorteil gegenüber Angriffen.

Wie TI in die Sweepatic EASM-Plattform integriert ist

Die neue TI-Funktion in der Sweepatic EASM-Plattform hilft Ihnen dabei herauszufinden, ob die Anmeldedaten von Nutzern einer Ihrer Domains geleakt worden sind. Das heißt, gibt es Passwörter, die mit den E-Mail-Adressen oder Benutzernamen von Benutzern übereinstimmen, die online gefunden wurden? Wir unterscheiden zwischen geleakten und gestohlenen Anmeldedaten.

Geleakte Zugangsdaten beziehen sich auf persönliche Informationen, die durch menschliches Versagen in die Hände eines bösartigen Akteurs gefallen sind. Gestohlene Zugangsdaten sind oft das Ergebnis einer Sicherheitsverletzung oder eines Angriffs, bei dem der Täter die sensiblen Daten aktiv gestohlen hat. In der Sweepatic EASM-Plattform sehen Sie die Beobachtungen sowohl für Hacktivismus (aus Cybercrime-Foren, Paste-Sites, P2P, Dark Web Sites …) als auch für Botnet-Anmeldeinformationen (von kriminellen Servern gestohlen) sowie Informationen über die Quelle, den Zeitstempel und den beteiligten Bedrohungsakteur (falls diese Informationen verfügbar sind).

Wird ein geleakter oder gestohlener Zugangscode gefunden, wird empfohlen, den Benutzer zu benachrichtigen, sein Passwort zu aktualisieren, auch auf anderen Plattformen, auf denen dieser Benutzername und dieses Passwort verwendet werden, und/oder seinen Zugang zu sperren.

Geleakte Zugangsdaten stellen ein hohes Risiko dar und müssen mit hoher Priorität geändert werden!

Übrigens, wenn Sie Hilfe bei der strukturellen Schadensbegrenzung benötigen, sollten Sie sich unser Angebot an Managed Services ansehen.

Wie geht es weiter?

Unsere Entwickler werden weiterhin Threat Intelligence-Daten untersuchen, die sich als nützlich erweisen, um die External Attack Surface Management-Lösung zu ergänzen. Halten Sie die Augen offen, wir haben einige großartige neue Funktionen in petto!

Fordern Sie Ihr persönliches Demo an

Sind Sie neugierig, wie Ihre externe Angriffsfläche aussieht, einschließlich der unbekannten Elemente? Fordern Sie Ihr kostenloses Demo an!

Folgen Sie uns auf LinkedIn und Twitter und abonnieren Sie unseren Newsletter, um über Unternehmensnachrichten und neue Blogposts informiert zu werden!